2020.07.09 NEW

隠れた“もうひとつ”の感染危機――ポストコロナの落とし穴と、それを支える成長産業

COVID―19の影響により、日本でも多くの企業がリモートワークを導入するようになった。しかし、そのために情報セキュリティを強化した企業はどれだけあるだろうか?

この状況の恩恵をもっとも受けているのが、サイバー攻撃をもとに荒稼ぎするハッカーたちだ。

そのROI(投資利益率)が1000%を超えるとも言われるサイバー攻撃の実態、そして情報セキュリティ対策の今後について、日本マイクロソフト株式会社 Microsoft 365ビジネス本部 製品マーケティング部の山本 築(やまもと きずく)さんに話をうかがった。

攻撃のトレンドは「サイバーキルチェーン」

「ハッカー」といえば、自らのプログラミング能力を誇示するためにサイバー攻撃を繰り返す単独の愉快犯──そんなイメージを抱いている人もいるかもしれない。しかし、それはひと昔もふた昔も前の話。近年は組織化されたハッカー集団による統制のとれた攻撃が主流で、手口も巧妙かつ複雑化してきていると山本さんは指摘する。

「彼らは企業や自治体、教育機関などから個人情報や機密情報を盗み出し、それを売ってお金に換えます。盗んだデータはビットコインのような仮想通貨で売買すれば足がつきませんし、報酬も高額なので、費用対効果の高いビジネスになってしまっているんです」

攻撃の手口はさまざまだが、ここ数年のトレンドは「標的型攻撃」。ハッカー集団が綿密な計画のもとターゲットを定め、目的を達成すべく時間をかけて実施する攻撃のことだ。IPA(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威 2019」では2018年に引き続き1位となっており、いま企業がいちばん警戒すべき手法とされている(図1)。

| 昨年 順位 |

個人 | 順位 | 組織 | 昨年 順位 |

|---|---|---|---|---|

| 1位 | クレジットカード情報の不正利用 | 1位 | 標的型攻撃による被害 | 1位 |

| 1位 | フィッシングによる個人情報等の詐取 | 2位 | ビジネスメール詐欺による被害 | 3位 |

| 4位 | 不正アプリによるスマートフォン利用者への被害 | 3位 | ランサムウェアによる被害 | 2位 |

出典:情報処理推進機構「情報セキュリティ10大脅威 2019」

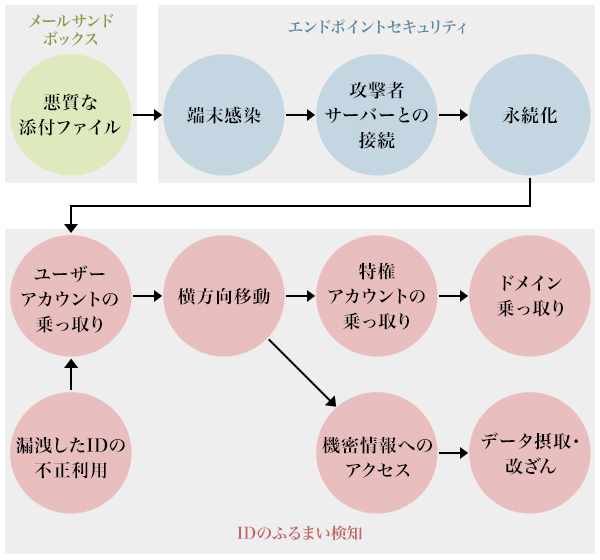

標的型攻撃はいくつかの段階に分けておこなわれ、一連の構造は「サイバーキルチェーン」と呼ばれている。まず、ハッカー集団はターゲットとなる企業や組織を決め、入念な事前調査をする。組織の概要はもちろん、経営層や従業員のSNSを調べ、人間関係などの内部情報を集めていく。

そして標的型攻撃メールを送る相手を決め、同僚や知人をかたってマルウェア(不正かつ有害に動作させる意図で作成された悪意のあるソフトウェアや悪質なコードの総称)を仕込んだメールを送り、ターゲットのパソコンを感染させるのだ。

日本マイクロソフト提供資料をもとに編集部作成

山本さんによると、この攻撃の特徴は、ターゲットが攻撃を受けても気づかないことが多い点にあるという。

「たとえばA社に勤める人が、上司の名前で届いたメールにあったURLをクリックしたとしましょう。その時点で特に不審な挙動があるわけではないですが、URLをクリックすることでマルウェアがダウンロードされます。そして攻撃者が侵入するためのバックドアを作成され、攻撃者のサーバーへの通信を確立されてしまう。

そこから社内ネットワークを通じて、機密情報にアクセスできるより高い権限をもつパソコンへ侵入されたり、AD(アクティブディレクトリ)が乗っ取られたり。そういった被害が一般的です」

ADが乗っ取られると、攻撃者が社内のすべてのパソコンの権限を操れる状況が常態化する。そうなってはじめて不審な挙動を検知し、セキュリティ担当者に報告が届く。しかしそんな場合でも、ぱっと見では大きな被害はないかのように見えることがある。

だからといって安心してはいけない。現時点では実害がないように見えるが、今後、なにをされるかわからない──山本さんからすると、むしろその状態ほど恐ろしいことはないのだという。

「自社が加害者になる」恐怖

サイバー攻撃を受けた事実や、ネットワークへの侵入は確認できたが、情報漏えいなどの被害はない。その状態がなぜ恐いのか。じつは、攻撃者の目的はA社ではなくB社への侵入であり、A社はそのための“踏み台”にされている可能性があるからだと山本さんは言う。

「中小企業のお客様のなかには『うちは顧客の個人情報をもっていないから大丈夫だよ』とおっしゃる方もいるのですが、そういった企業さまでも、グループ内に個人情報や機密情報を抱える大企業があったり、あるいは大企業と取引をしていたりします。そうすると、攻撃者に乗っ取られた自社のパソコンがクライアント大企業への攻撃に利用されてしまうこともある。知らないうちに自分たちが加害者になっているわけです」

一般的に、サイバー攻撃が標的にするのは大企業であることが多いが、大企業はセキュリティ対策が充実しており、侵入がむずかしい。そこで狙われるのが、大企業と取引のある中小企業だ。

セキュリティが脆弱な中小企業を足がかりに、大企業のネットワークへ侵入し、重要なデータを盗み出す。この手口は「サプライチェーン攻撃」と呼ばれており、前掲したIPAの「情報セキュリティ10大脅威 2019」でも4位にランクインしている。

実際、クライアントである大企業から通報され、はじめて自社がサイバー攻撃されていたことに気づいたというケースが、山本さんにも多数報告されているという。

「クライアントに『御社から攻撃を受けているようだ』と言われて説明を求められる。しかし、先ほども言ったように最近のサイバー攻撃は侵入の痕跡を残さないのが特徴ですから、『自社の意思でクライアントを攻撃したわけではない』と説明できない。そうなると、これまで積み上げてきた信頼関係が一気に崩れてしまうリスクもあります」

万が一、大規模な情報漏えい事件に自社が加担してしまうことになったら──。サイバー攻撃は、中小企業にとっても決して他人事ではないのだ。

緊急事態宣言でリモートワーク実施率は2倍以上に

そのように、規模や業種を問わずあらゆる企業がサイバー攻撃の危険にさらされているなかで起こった今回のコロナショック。緊急事態宣言後の7都道府県におけるリモートワーク実施率は、一部の調査によると2倍以上にも伸びているといわれる。

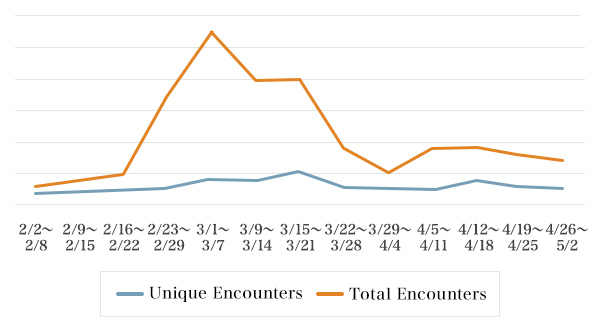

そしてリモートワーク実施率の急増と比例するように増えていると言われるのが、サイバー攻撃の数だ。マイクロソフトのサイバーセキュリティ部隊が今年の2月から5月にかけて検知した、「COVID―19」をテーマにしたサイバー攻撃の推移は以下の図のとおり。3月から4月にかけて、高い数値を記録していることがわかる(図3)。

出典:日本マイクロソフト提供資料

非常事態宣言が解除されて以降、リモートワークからオフィス勤務に戻す企業も少なくないが、それでも今後リモートワークは相対的に増えていくと考えて間違いないだろう。

日本マイクロソフト社内で働き方改革推進担当も務める山本さんも、「今後、オフィスのあり方も含め、働き方の選択肢を増やすための議論は加速するだろう」と予想している。

セキュリティ産業の可能性

リモートワークの需要が高まる他方でサイバー攻撃が巧妙化するなか、企業はいかにして「ゼロトラストネットワーク(自社は安全であるという思い込みを捨て、あらゆることを疑い、全てのデバイスのトラフィックの検査やログの取得を行う性悪説に基づいたアプローチ)」を実現すべきか。

マイクロソフトは「IDを基盤としたセキュリティ」と「エンドポイントのセキュリティ強化」という、ふたつのソリューションを提案する。

「たとえば弊社の『Azure Active Directory(Azure AD)』はクラウドベースのIDおよびアクセス管理サービスで、ユーザーがデバイスにアクセスする場所の特定も可能です。たとえば私はいま東京近郊からTeamsを使ってお話ししていますが(取材はTeamsを使って行われた)、急に私のIDがアメリカやオーストラリアからサインインするようなことがあればおかしいですよね。そうした場合には、ファイルやサービスへのアクセス権限が自動的に剥奪されるようになっているんです」

このように、「だれ」が「どこ」から、どのデバイスやアプリを利用しているかを把握し、ワンパッケージで対処できるのは、プラットフォーマーでありながら、近年はセキュリティカンパニーとしても存在感を増すマイクロソフトの強みだ。

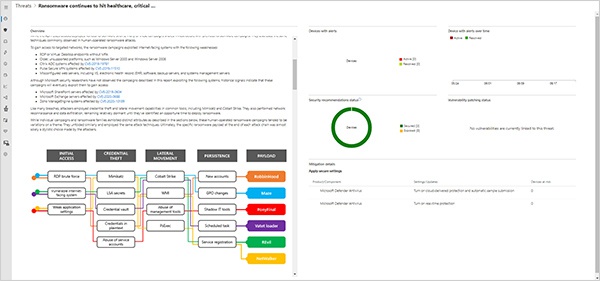

また、エンドポイントのセキュリティに特化した「Microsoft Defeneder Advanced Threat Protection (Microsoft Defender ATP)」は、まさに同社のセキュリティカンパニーとしての側面を象徴する製品と言えるだろう。

「『Defender ATP』は、エンドポイント──つまりデバイスを監視するサービス。標的型攻撃のような特定のデバイスを狙った攻撃に対抗できるほか、マイクロソフトのリサーチャー部隊がインシデントの脅威を警告します。危険を知らせるだけでなく、実際にインシデントが起こったときに具体的にどんな対策をとればいいのか、すでに感染した端末はあるのかといった情報まで通知するんです」

出典:日本マイクロソフト提供

こうした“セキュリティに強い”とされるマイクロソフト製品は、リモートワークが進展するいまこそ需要が高まっている。実際に、米マイクロソフトは1―3月(第3四半期)決算でセキュリティソリューションに注目が集まっていることをあきらかにしているのだ。

ポストコロナにどのような社会が到来するのか。結局のところ、未来のことはだれにもわからないが、マイクロソフトCEOのサティア・ナデラは直近の過去を振り返って「この2カ月で、2年分のデジタル変革が起きた」と言った。その変革とセキュリティは表裏一体の関係でなければならない。

そしてそれゆえに、情報セキュリティ産業は今後大きな成長が見込まれているのである。